Ang panibagong pananaliksik mula sa Info-Tech Research Group ay tutulong sa mga organisasyon na proaktibong simulan ang kanilang transisyon patungo sa mga kakayahan ng quantum-resistant na cryptography upang protektahan ang seguridad at integridad ng mga mahahalagang application.

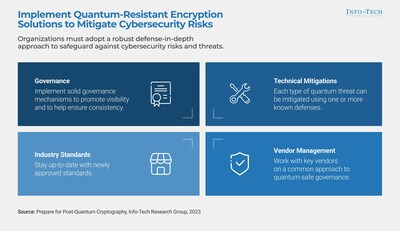

TORONTO, Aug. 29, 2023 – Inaasahan na ang mga advancements sa fault-tolerant quantum computers, na lampas sa umiiral na mga encryption algorithm at cryptographic system, ay inaasahang magkakatotoo mas maaga kaysa sa dati itong inaasahan. Dahil sa nagbabagong sitwasyon, ang data na kasalukuyang itinuturing na secure ay nahaharap sa potensyal na kahinaan dahil sa paglitaw ng mga harvest-now-decrypt-later na mga strategy. Ang pagtiyak sa seguridad ng mga asset ng data ng korporasyon ay dapat na pinakamahalaga para sa mga organisasyon, ngunit ang kumplikadong kasangkot ay nagiging hamon para sa mga organisasyon upang isama ang quantum-resistant cryptography sa kanilang kasalukuyang IT infrastructure. Bilang tugon sa agarang pangangailangang ito, inilabas ng global na pananaliksik at advisory firm na Info-Tech Research Group ang napapanahong blueprint nito, Ihanda para sa Post-Quantum Cryptography.

“Ang emerging na quantum technology ay may potensyal na harapin ang mahahalagang problema na hindi kailanman masosolusyunan ng pinakamapagwerang supercomputers,” sabi ni Alan Tang, pangunahing research director, Security & Privacy sa Info-Tech Research Group. “Habang patuloy tayong pumapasok sa panahon ng quantum mechanics, ang mga organisasyon na umaasa sa encryption ay dapat isipin ang isang hinaharap kung saan ang mga pamamaraang ito ay hindi na sapat bilang mga epektibong pananggalang. Ang mga organisasyon ay dapat proaktibong maghanda para sa pagbuo ng mga panlaban at mahahalagang hakbang sa pagiging matatag upang makamit ang isang estado ng pagiging ‘quantum safe.’”

Ipinaliwanag ng bagong mapagkukunan na ang pagsisikap sa transisyon patungo sa quantum-resilient cryptography ay nangangailangan ng significanteng pagsisikap at oras, na may partikular na mga kinakailangan na nag-iiba para sa bawat organisasyon. Ang kakulangan ng komprehensibong pag-unawa tungkol sa mga cryptographic technology na kasalukuyang ginagamit sa mga umiiral na IT system ay nagdudulot ng karagdagang mga kahirapan sa pagtukoy at pag-prioritize ng mga sistema na nangangailangan ng pag-upgrade.

Upang suportahan ang mga IT leader sa kanilang mga pagsisikap na isagawa ang malalaking pagsisikap sa paglipat ng mga cryptographic system ng isang organisasyon sa post-quantum encryption, inilarawan ng Info-Tech Research Group ang isang five-phase na paraan sa pagbuo ng quantum-safe cryptography:

- Yugto 1 – Maghanda: Kumuha ng pagsang-ayon mula sa pangkat ng pamumuno, turuan ang mga manggagawa tungkol sa paparating na transisyon, at lumikha ng mga tinukoy na proyekto upang mabawasan ang mga panganib at pahusayin ang crypto-kahusayan.

- Yugto 2 – Alamin: Tukuyin ang lawak ng nalantad na data, mga sistema, at application, pagkatapos ay magtayo ng inventory ng classical cryptographic use cases.

- Yugto 3 – Suriin: Suriin ang mga panganib sa seguridad at proteksyon ng data na dala ng quantum cryptography, kasunod ng pagsusuri ng kahandaan para sa pagbabago ng umiiral na classical cryptography sa mga solusyong quantum-resilient.

- Yugto 4 – Unahin: Unahin ang mga plano sa transformasyon batay sa mga pamantayan tulad ng epekto sa negosyo pati na rin ang malapit na teknikal na kakayahan at pagsisikap, pagkatapos ay magtayo ng isang roadmap.

- Yugto 5 – Bawasan: Ipatupad ang mga post-quantum mitigation, i-decommission ang lumang teknolohiya na magiging hindi na suportado sa paglalathala ng bagong pamantayan, at i-validate at subukan ang mga produkto na nagpapatupad ng bagong pamantayan.

“Ang isang gawain na kasalukuyang tumatagal ng 10 taon upang sirain sa isang brute force attack ay maaaring makamit ng isang quantum computer sa ilalim ng limang minuto, na ginagawang ganap na hindi epektibo ang maraming umiiral na mga hakbang sa seguridad,” ipinaliwanag ni Tang. “Ang pinakamataas na prayoridad para sa mga organisasyon habang papasok tayo sa quantum era ay nananatiling seguridad ng data at pagsasanggalang ng sensitibong impormasyon.”

Pinayuhan ng Info-Tech Research Group ang mga IT leader na ang pagsasama ng quantum resistance sa mga sistema sa panahon ng modernisasyon ay nangangailangan ng kolaborasyon na higit pa sa saklaw ng isang Chief Information Security Officer (CISO) lamang. Ito ay isang pang-estratehiyang pagsisikap na binubuo ng mga lider sa buong organisasyon, pati na rin ng mga panlabas na kasosyo. Ang komprehensibong paraang ito ay kinasasangkutan ng kolektibong input at kolaborasyon ng mga stakeholder mula sa iba’t ibang mga lugar ng kadalubhasaan sa loob at labas ng organisasyon.

Upang ma-access ang buong pananaliksik, i-download ang Ihanda para sa Post-Quantum Cryptography.

Para sa mga pagtatanong ng media at mga kahilingan ng panayam para sa isang analyst ng Info-Tech Research Group sa quantum cryptography at paghahanda para sa